Seguridad sa Wi-Fi: Dapat Mong Gumamit ng WPA2-AES, WPA2-TKIP, o Pareho?

Maraming mga router ang nagbibigay ng WPA2-PSK (TKIP), WPA2-PSK (AES), at WPA2-PSK (TKIP / AES) bilang mga pagpipilian. Gayunpaman, piliin ang mali, at magkakaroon ka ng isang mabagal, hindi gaanong ligtas na network.

Ang Wired Equivalent Privacy (WEP), Wi-Fi Protected Access (WPA), at Wi-Fi Protected Access II (WPA2) ang pangunahing mga algorithm sa seguridad na makikita mo kapag nagse-set up ng isang wireless network. Ang WEP ay ang pinakaluma at napatunayan na masusugatan habang maraming parusang seguridad ang natuklasan. Pinagbuti ng WPA ang seguridad, ngunit ngayon ay itinuturing din na mahina sa panghihimasok. Ang WPA2, habang hindi perpekto, ay kasalukuyang ang pinaka-ligtas na pagpipilian. Ang Temporal Key Integrity Protocol (TKIP) at Advanced Encryption Standard (AES) ay ang dalawang magkakaibang uri ng pag-encrypt na makikita mo na ginagamit sa mga network na naka-secure sa WPA2. Tingnan natin kung paano magkakaiba ang mga ito at alin ang pinakamahusay para sa iyo.

KAUGNAYAN:Ang Pagkakaiba sa Pagitan ng WEP, WPA, at WPA2 Wi-Fi Password

AES kumpara sa TKIP

Ang TKIP at AES ay dalawang magkakaibang uri ng pag-encrypt na maaaring magamit ng isang Wi-Fi network. Ang TKIP ay talagang isang mas matandang encryption protocol na ipinakilala sa WPA upang mapalitan ang napaka-walang katiyakan na pag-encrypt ng WEP sa oras. Ang TKIP ay talagang katulad sa pag-encrypt ng WEP. Ang TKIP ay hindi na itinuturing na ligtas, at ngayon ay hindi na ginagamit. Sa madaling salita, hindi mo dapat ito ginagamit.

Ang AES ay isang mas ligtas na encryption protocol na ipinakilala sa WPA2. Ang AES ay hindi isang ilang gumagapang na pamantayang partikular na binuo para sa mga Wi-Fi network. Ito ay isang seryosong pamantayan sa pag-encrypt sa buong mundo na kahit na pinagtibay ng gobyerno ng US. Halimbawa, kapag nag-encrypt ka ng isang hard drive gamit ang TrueCrypt, maaari itong gumamit ng AES na naka-encrypt para doon. Ang AES sa pangkalahatan ay itinuturing na lubos na ligtas, at ang pangunahing mga kahinaan ay magiging malupit na pag-atake (pinigilan ng paggamit ng isang malakas na passphrase) at mga kahinaan sa seguridad sa iba pang mga aspeto ng WPA2.

KAUGNAYAN:Ipinaliwanag ang Pag-atake ng Brute-Force: Paano ang Lahat ng Pag-encrypt ay Masira

Ang maikling bersyon ay ang TKIP ay isang mas matandang pamantayan sa pag-encrypt na ginagamit ng pamantayan ng WPA. Ang AES ay isang mas bagong solusyon sa pag-encrypt ng Wi-Fi na ginagamit ng bagong-at-ligtas na pamantayan ng WPA2. Sa teorya, katapusan na nito. Ngunit, depende sa iyong router, ang pagpili lamang ng WPA2 ay maaaring hindi sapat.

Habang ang WPA2 ay dapat gumamit ng AES para sa pinakamainam na seguridad, maaari din itong gumamit ng TKIP kung saan kinakailangan ang paatras na pagiging tugma sa mga legacy device. Sa ganoong estado, ang mga aparato na sumusuporta sa WPA2 ay kumokonekta sa WPA2 at ang mga aparato na sumusuporta sa WPA ay makakonekta sa WPA. Kaya't ang "WPA2" ay hindi laging nangangahulugang WPA2-AES. Gayunpaman, sa mga aparato na walang nakikitang pagpipiliang "TKIP" o "AES", ang WPA2 sa pangkalahatan ay magkasingkahulugan sa WPA2-AES.

KAUGNAYAN:Babala: Ang Na-encrypt na WPA2 Wi-Fi Networks ay Masisira pa rin sa Snooping

At kung sakaling nagtataka ka, ang "PSK" sa mga pangalang iyon ay nangangahulugang "paunang ibinahaging key" - ang pre-shared key ay karaniwang iyong passphrase na naka-encrypt. Ipinakikilala ito mula sa WPA-Enterprise, na gumagamit ng isang RADIUS server upang maabot ang natatanging mga susi sa mas malaking mga network ng corporate o gobyerno na Wi-Fi.

Ipinaliwanag ang Mga Mode ng Seguridad ng Wi-Fi

Naguluhan na? Hindi kami nagulat. Ngunit ang kailangan mo lang gawin ay manghuli ng isa, pinaka-ligtas na pagpipilian sa listahan na gumagana sa iyong mga aparato. Narito ang mga pagpipilian na malamang na makita mo sa iyong router:

KAUGNAYAN:Bakit Hindi Ka Dapat Mag-host ng isang Bukas na Wi-Fi Network Nang Walang isang Password

- Buksan (mapanganib): Ang mga bukas na Wi-Fi network ay walang passphrase. Hindi ka dapat mag-set up ng isang bukas na Wi-Fi network — sineseryoso, maaari mong maibugak ng iyong pulisya ang iyong pinto.

- WEP 64 (mapanganib): Ang matandang pamantayan ng WEP protocol ay mahina at hindi mo talaga ito dapat gamitin.

- WEP 128 (mapanganib): Ito ang WEP, ngunit may isang mas malaking laki ng pag-encrypt. Hindi talaga ito mas mahina laban sa WEP 64.

- WPA-PSK (TKIP): Gumagamit ito ng orihinal na bersyon ng WPA protocol (mahalagang WPA1). Ito ay pinalitan ng WPA2 at hindi ligtas.

- WPA-PSK (AES): Gumagamit ito ng orihinal na WPA protocol, ngunit pinapalitan ang TKIP ng mas modernong pag-encrypt ng AES. Inaalok ito bilang isang stopgap, ngunit ang mga aparato na sumusuporta sa AES ay halos palaging susuportahan ang WPA2, habang ang mga aparato na nangangailangan ng WPA ay halos hindi susuportahan ang pag-encrypt ng AES. Kaya, ang pagpipiliang ito ay walang katuturan.

- WPA2-PSK (TKIP): Gumagamit ito ng modernong pamantayan ng WPA2 na may mas matandang pag-encrypt ng TKIP. Hindi ito ligtas, at magandang ideya lamang kung mayroon kang mga mas matandang aparato na hindi makakonekta sa isang network ng WPA2-PSK (AES).

- WPA2-PSK (AES): Ito ang pinaka-ligtas na pagpipilian. Gumagamit ito ng WPA2, ang pinakabagong pamantayan sa pag-encrypt ng Wi-Fi, at ang pinakabagong AES na encryption protocol.Dapat mong gamitin ang pagpipiliang ito. Sa ilang mga aparato, makikita mo lang ang pagpipiliang "WPA2" o "WPA2-PSK." Kung gagawin mo ito, marahil ay gagamitin lamang nito ang AES, dahil iyan ay isang pagpipilian na pangkaraniwan.

- WPAWPA2-PSK (TKIP / AES): Nag-aalok ang ilang mga aparato — at inirerekumenda kahit na — ang pagpipiliang ito na halo-halong mode. Pinapayagan ng pagpipiliang ito ang parehong WPA at WPA2, na may parehong TKIP at AES. Nagbibigay ito ng maximum na pagiging tugma sa anumang mga sinaunang aparato na maaaring mayroon ka, ngunit pinapayagan din ang isang mang-atake na masira ang iyong network sa pamamagitan ng pag-crack ng mas madaling masugatan na mga protocol ng WPA at TKIP.

Ang sertipikasyon ng WPA2 ay magagamit noong 2004, sampung taon na ang nakalilipas. Noong 2006, ang sertipikasyon ng WPA2 ay naging sapilitan. Ang anumang aparato na ginawa pagkatapos ng 2006 na may isang logo na "Wi-Fi" ay dapat suportahan ang pag-encrypt ng WPA2.

Dahil ang iyong mga aparatong pinagana ng Wi-Fi ay malamang na mas bago sa 8-10 taong gulang, dapat ay maayos ka lamang sa pagpili ng WPA2-PSK (AES). Piliin ang opsyong iyon at pagkatapos ay makikita mo kung may hindi gumagana. Kung huminto sa paggana ang isang aparato, palagi mo itong mababago muli. Bagaman, kung ang seguridad ay isang alalahanin, baka gusto mo lamang bumili ng bagong aparato na gawa mula pa noong 2006.

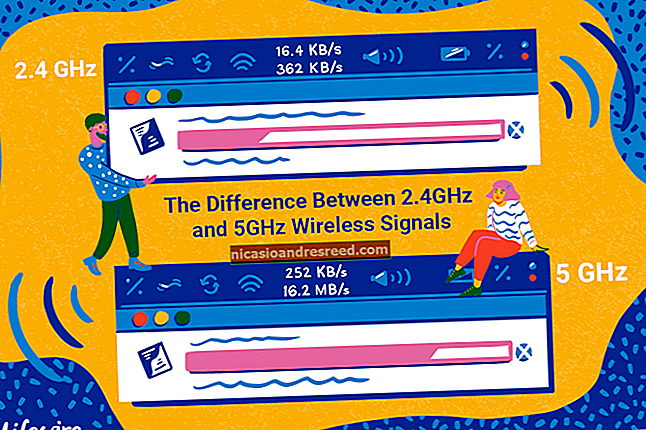

Ang WPA at TKIP ay Mabagal ang iyong Wi-Fi Down

KAUGNAYAN:Pag-unawa sa Mga Router, Switch, at Network Hardware

Ang mga pagpipilian sa compatability ng WPA at TKIP ay maaari ring makapagpabagal ng iyong Wi-Fi network. Maraming mga modernong router ng Wi-Fi na sumusuporta sa 802.11n at mas bago, mas mabilis na pamantayan ay babagal sa 54mbps kung pinagana mo ang WPA o TKIP sa kanilang mga pagpipilian. Ginagawa nila ito upang matiyak na tugma ang mga ito sa mga mas lumang device na ito.

Sa paghahambing, kahit na 802.11n ay sumusuporta hanggang sa 300mbps kung gumagamit ka ng WPA2 sa AES. Sa teoretikal, ang 802.11ac ay nag-aalok ng maximum na bilis ng 3.46 Gbps sa ilalim ng pinakamainam na kalagayan (basahin: perpekto).

Sa karamihan ng mga router na nakita namin, ang mga pagpipilian sa pangkalahatan ay WEP, WPA (TKIP), at WPA2 (AES) —sa marahil isang WPA (TKIP) + WPA2 (AES) mode ng pagtutugma na itinapon para sa mahusay na sukat.

Kung mayroon kang isang kakaibang uri ng router na nag-aalok ng WPA2 sa alinman sa mga lasa ng TKIP o AES, pumili ng AES. Halos lahat ng iyong aparato ay tiyak na gagana kasama nito, at ito ay mas mabilis at mas ligtas. Ito ay isang madaling pagpipilian, hangga't maaalala mo ang AES ay ang mabuti.

Credit sa Larawan: miniyo73 sa Flickr